Когда дедлайны горят, хочется, чтобы кто-то рядом всегда оставался вменяемым.

Подписывайтесь — поддержим мемами и здравым смыслом.

С нами уже 11 000 коллег.

Как не стать жертвой кибератак и мошенников

Каждый день мы пользуемся интернет-банком, мессенджерами и облачными сервисами. Там хранится и личная переписка, и рабочие документы, и пароли. Потеря такой информации вызывает проблемы и для компаний, и для частных пользователей. Информационная безопасность помогает этого избежать: защищает данные и снижает риск кражи. В статье рассказываем, какие угрозы встречаются чаще всего и как с ними справляться.

Информационная безопасность — это набор мер, который помогает защитить данные от кражи, подмены или случайного удаления. Под данными понимается всё: от клиентской базы и коммерческих документов до личных аккаунтов и фотографий.

У информационной безопасности есть три основных принципа:

Часто информационную безопасность путают с кибербезопасностью. Кибербезопасность охватывает только цифровую среду — например, защиту сайтов от взлома или блокировку вирусов. Информационная безопасность шире: это и защита бумажных документов в закрытых шкафах, и правила работы с флешками, и запрет на отправку паролей в мессенджерах. Поэтому она касается всех: от частных пользователей до крупного бизнеса.

В повседневной жизни мы храним на телефонах и ноутбуках фотографии, переписку, документы, банковские приложения. Утечка этих данных может привести к финансовым потерям или краже личности. Например, доступ к почте или мессенджеру позволяет злоумышленникам войти во все привязанные сервисы.

В бизнесе на кону уже и репутация компании, и доверие клиентов, и финансовая устойчивость. Потеря базы клиентов, доступ к рекламным кабинетам или к внутренним документам способна сорвать рабочие процессы, повлиять на прибыль и даже привести к штрафам. Чем больше данных хранит и обрабатывает организация, тем серьёзнее последствия утечки.

Даже открытая информация может использоваться во вред: её можно подменить, исказить или применить для мошенничества. Поэтому компании и пользователи должны отслеживать, какие данные они хранят и как именно с ними работают.

Общедоступная информация. Публикации на сайте, пресс-релизы, инструкции. Если злоумышленники взломают сайт и подменят такие данные, клиенты или партнёры могут получить неверную информацию. Также информацию из открытого доступа используют для мошеннических схем: например, используют название компании, имя директора и даже ИНН для оформления фейковых договоров и кражи паспортных данных других пользователей.

Персональные данные. Фамилия, имя, номер телефона, адрес, паспортные реквизиты, банковские карты. Их утечка позволяет мошенникам оформить кредит или получить доступ к аккаунтам.

Коммерческая информация. Клиентские базы, бюджеты, маркетинговые планы, условия договоров. Если эти данные попадают к конкурентам, компания теряет репутацию, сталкивается с претензиями клиентов и судебными исками. А кража и блокировка данных из CRM и других баз данных может привести к остановке работы всей компании и огромным финансовым убыткам.

Государственная и служебная тайна. В эту категорию входят документы органов власти и внутренние корпоративные материалы, связанные с безопасностью или стратегией. Их раскрытие может привести к административным штрафам или уголовной ответственности.

Угрозы бывают разными: внешними, когда атакуют злоумышленники, и внутренними — когда ошибки совершают сами пользователи или сотрудники компаний.

Фишинг. Один из самых распространённых способов атаки. Это письма или сайты-подделки, которые маскируются под знакомые сервисы. Пользователя просят авторизоваться или ввести данные карты, и в результате информация уходит мошенникам.

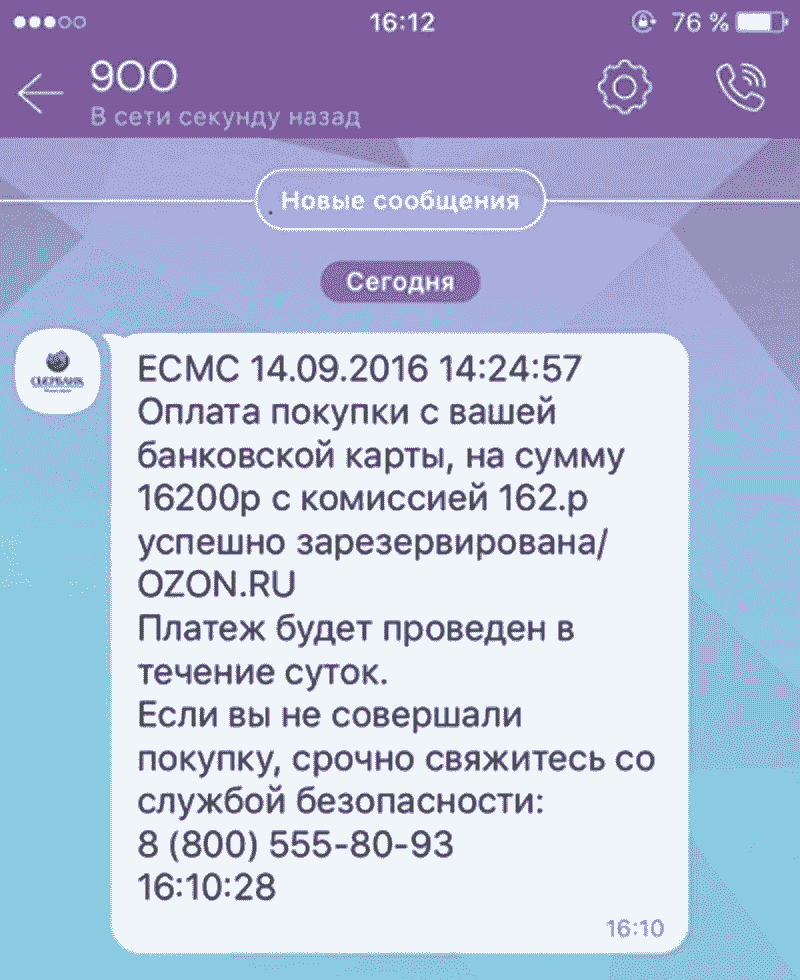

Телефонное мошенничество. Звонки от «сотрудников банка», «службы безопасности» или других госорганов. Злоумышленники давят на эмоции и выманивают пароли или коды подтверждения. Даже если звонок кажется убедительным, настоящие организации никогда не просят сообщить такие данные по телефону.

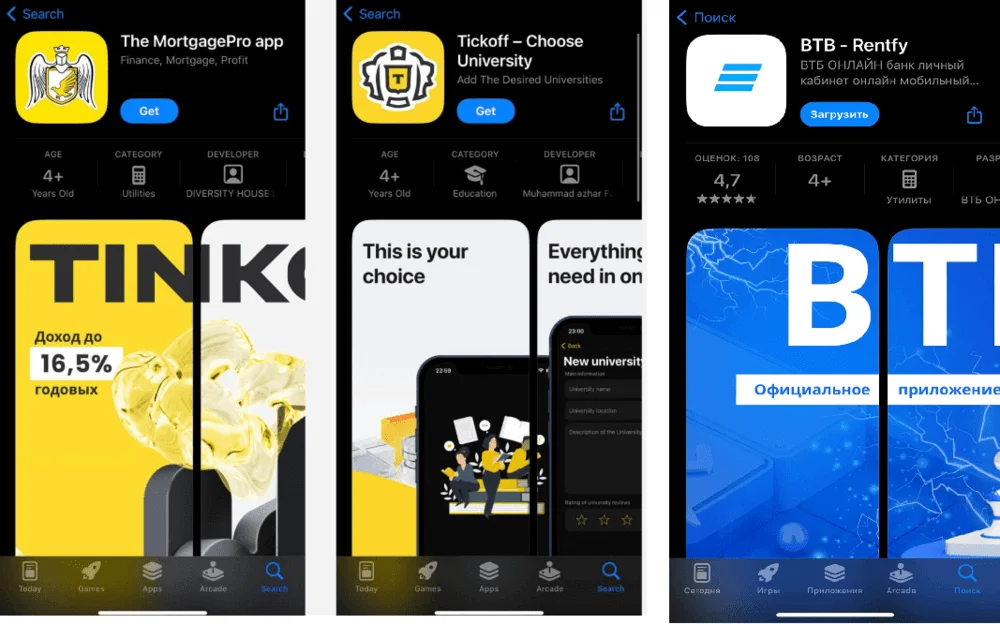

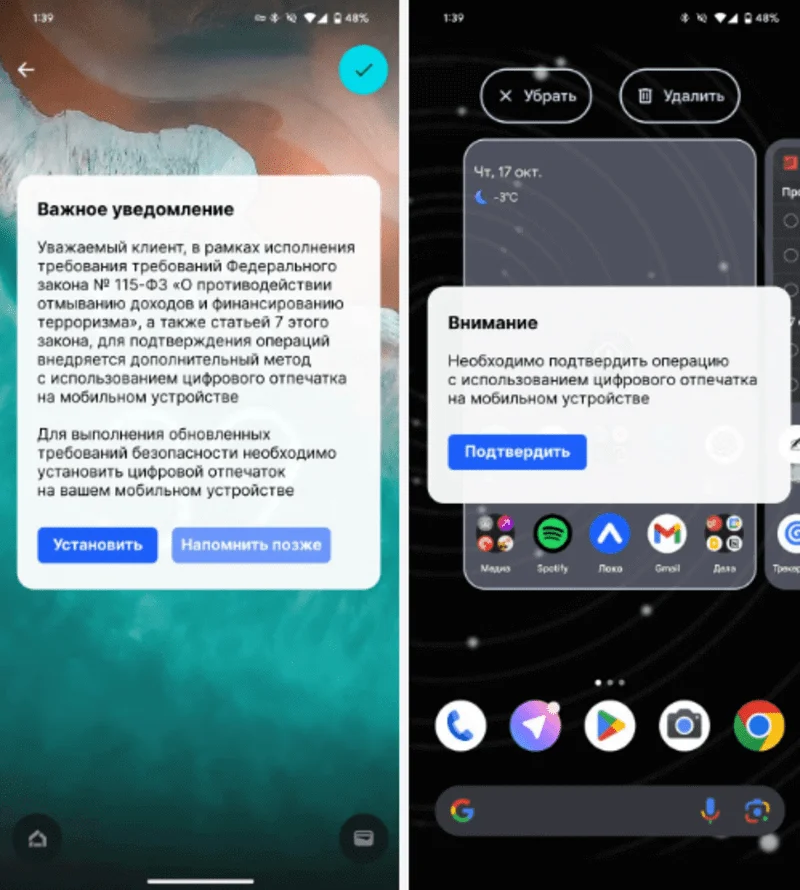

Фейковые приложения и QR-коды. Поддельные программы маскируются под популярные сервисы, а QR-коды ведут на мошеннические сайты. Пользователь сам запускает вредоносный код, думая, что сканирует ссылку на меню кафе или скачивает полезное приложение. В последнее время такое часто встречается в схеме с фейковыми вакансиями: когда для работы просят установить приложение, которое крадёт данные с iCloud.

Вредоносное ПО. Вирусы, трояны, шпионские программы и программы-вымогатели. Они могут красть данные, блокировать работу компьютера или требовать выкуп за восстановление доступа.

Кража или подбор паролей. Простые пароли вроде «123456» легко угадываются. Даже сложные комбинации могут оказаться под угрозой, если их повторяют для разных сервисов или хранят в открытом виде. Хакеры также используют специальные программы, которые в автоматическом режиме подбирают пароли.

Внутренние угрозы. Ошибки сотрудников часто приводят к проблемам не реже, чем действия хакеров. Потерянный ноутбук, отправка документа не тому адресату или намеренный слив базы клиентов — всё это реальные риски.

Физические сбои и форс-мажоры. Пожар, затопление или поломка оборудования тоже угрожают сохранности данных. Если нет резервных копий, информация может быть утеряна безвозвратно.

DDoS-атаки. Это перегрузка сайта или сервиса большим количеством запросов. В результате он перестаёт отвечать пользователям: интернет-магазин не может принимать заказы, банк — обрабатывать платежи, онлайн-сервис — предоставлять услуги. Данные при этом не крадутся, но нарушается доступность информации и бизнес теряет деньги из-за простоя.

В России защиту персональных данных регулирует Федеральный закон № 152 «О персональных данных». Он определяет, какие сведения считаются персональными, а также устанавливает правила их сбора, хранения и обработки.

Компании, которые работают с персональными данными, обязаны:

За нарушение этих требований назначают штрафы. Размер зависит от масштаба нарушения: от десятков тысяч рублей за мелкие ошибки в документах до миллионов рублей за серьёзные утечки данных. Также пострадавшие пользователи могут подать в суд и потребовать компенсацию.

Помимо законодательства, компании часто закрепляют защиту информации во внутренних документах. Это могут быть положения о работе с данными, регламенты доступа и договоры о неразглашении (NDA). В таких документах прописывается персональная ответственность сотрудников и подрядчиков за утечку. Это помогает бизнесу дополнительно снизить риски и укрепить доверие со стороны клиентов и партнеров.

Системные администраторы. Они отвечают за инфраструктуру: серверы, компьютеры сотрудников, сетевое оборудование. Настраивают права доступа, устанавливают и обновляют программы, следят за исправностью техники.

Специалисты по кибербезопасности. Их задача — вовремя обнаружить угрозу и не допустить кражи данных, сбоев в работе и финансовых потерь. Они используют системы мониторинга, анализируют журналы событий, выявляют подозрительную активность. В крупных организациях этим занимаются центры мониторинга безопасности (SOC), которые работают круглосуточно.

Аналитики информационной безопасности. Изучают новые методы атак и прогнозируют, какие риски актуальны для компании. На основе этого разрабатывают рекомендации по защите и помогают внедрять новые технологии.

«Белые хакеры». Проверяют системы так же, как это сделали бы настоящие злоумышленники: подбирают пароли, ищут уязвимости, тестируют защиту. Их цель — найти слабые места заранее, пока ими не воспользовались хакеры.

Менеджеры по ИБ. Формируют стратегию и правила: кто и к каким данным имеет доступ, как хранить документы, какие процедуры запускать при утечке.

Угрозы могут быть разными — от вирусов до банальной ошибки сотрудника. Универсального способа защиты нет, поэтому информационная безопасность строится из целого набора мер. Чем больше уровней защиты, тем сложнее злоумышленникам добраться до данных.

Сложные пароли и двухфакторная аутентификация. Короткие пароли злоумышленники угадывают за секунды с помощью программ подбора. Даже более сложные комбинации уязвимы, если везде используется один и тот же пароль. Поэтому важно применять уникальные пароли и хранить их в менеджере паролей. Дополнительно нужно включать двухфакторную аутентификацию — вход подтверждается кодом из SMS или приложения, что сильно усложняет доступ к аккаунту.

Антивирус и обновления. Вредоносные программы обновляются так же быстро, как и полезные сервисы. Устаревший антивирус или неактуальная версия операционной системы сильно повышают риск заражения. Обновления закрывают уязвимости, которыми пользуются злоумышленники.

Шифрование данных. Шифрование превращает информацию в набор символов, который невозможно прочитать без ключа. Оно защищает файлы, переписку и базы данных даже в случае кражи устройства.

Ограничение доступа для сотрудников. Не каждому сотруднику нужны все документы и базы. Если ограничить доступ только тем, кому он действительно необходим, вероятность случайной или преднамеренной утечки заметно снижается. Это касается и цифровых систем, и бумажных архивов.

Резервное копирование. Сбой оборудования, вирус-вымогатель или пожар могут уничтожить данные. Если есть резервные копии на внешних носителях или в облаке, информация быстро восстанавливается. Лучше хранить несколько копий в разных местах, чтобы снизить риск потери.

Цифровая гигиена. Большинство проблем с безопасностью возникает из-за невнимательности людей. Поэтому важно соблюдать простые правила: проверять адреса сайтов и писем, не переходить по подозрительным ссылкам, не сообщать коды подтверждения и не хранить пароли на бумажках. Такие привычки помогают избежать многих рисков даже без сложных технологий.

Защита бумажных документов. Напечатанные контракты, финансовые отчёты и кадровые документы требуют не меньшей защиты. Для этого используют сейфы и архивы с ограниченным доступом, маркировку «для служебного пользования», регламент хранения и уничтожение через шредеры. Часто компании подписывают с сотрудниками и подрядчиками договоры о неразглашении (NDA), чтобы минимизировать риск утечек.

Полностью исключить риск утечки невозможно, но можно сократить её последствия. Главное в такой ситуации — быстро сориентироваться и понимать, какие шаги нужно сделать в первую очередь.

Искренние письма о работе и жизни, эксклюзивные кейсы и интервью с экспертами диджитала.

Проверяйте почту — письмо придет в течение 5 минут (обычно мгновенно)